Imagínate que tienes algún tipo de web.

Esta web puede ser sólo un entretenimiento, algo más serio para generar ingresos extra, o incluso una fuente esencial de dinero de la que vives mes a mes.

O quizás podría ser tu tarjeta de visita para algún tipo de negocio que estés desarrollando.

De cualquier manera, estoy seguro de que te volcarás en ella y aprenderás todo tipo de técnicas para sacarla adelante, vender más, generar más ingresos pasivos o, en definitiva, ir mejorando tus resultados.

Es por eso que constantemente nos estamos formando en SEO, Facebook Ads, Copy, Funnel de venta, Email Marketing o cualquier disciplina que nos permita elevar nuestros resultados.

Pues bien, es posible que si todo ese esfuerzo lo has centralizado en una sola web, veas como en unos minutos todo el trabajo se va al garete (por no decir algo peor).

De repente, por algo ajeno a nosotros, podemos ver nuestro trabajo de años perjudicado por algo como lo que me pasó a mí hace ya unas semanas.

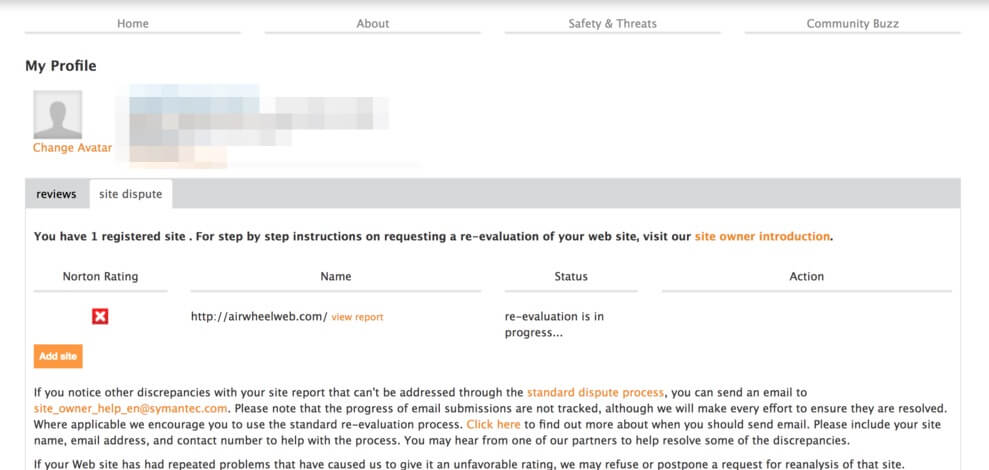

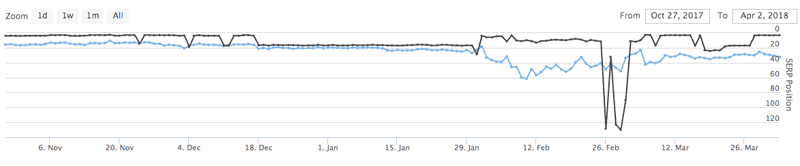

Imagínate que tienes una web, como la que te voy a mostrar ahora, que está posicionada en Google y te llega un buen tráfico desde el buscador, y de repente todo ese tráfico se esfuma.

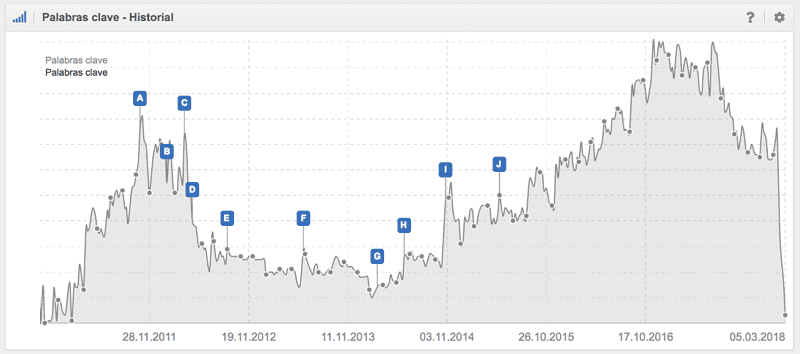

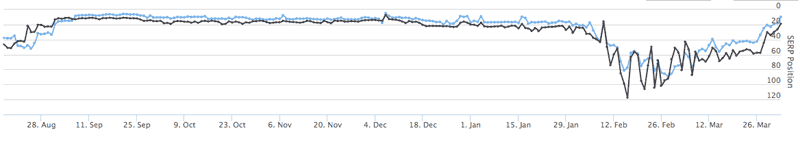

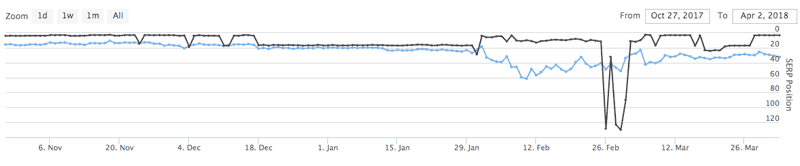

Dejas de estar posicionado para prácticamente todas las palabras clave, como podemos ver que me pasó a mi en esta gráfica, para una web que llevaba online desde antes del 2010 (¡hablamos de 8 años!)

De repente, todos los esfuerzos que has hecho para conseguir que tu web funcione y llegue gente interesada en lo que ofreces desde Google, desaparecen del día a la noche.

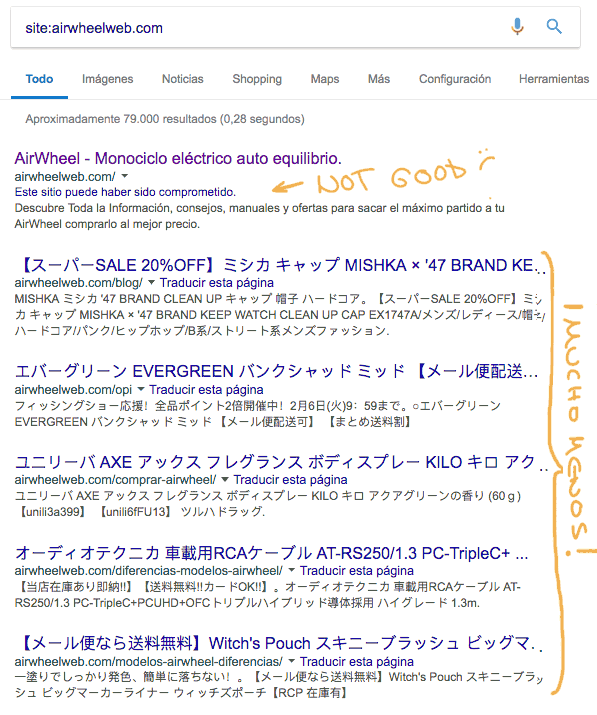

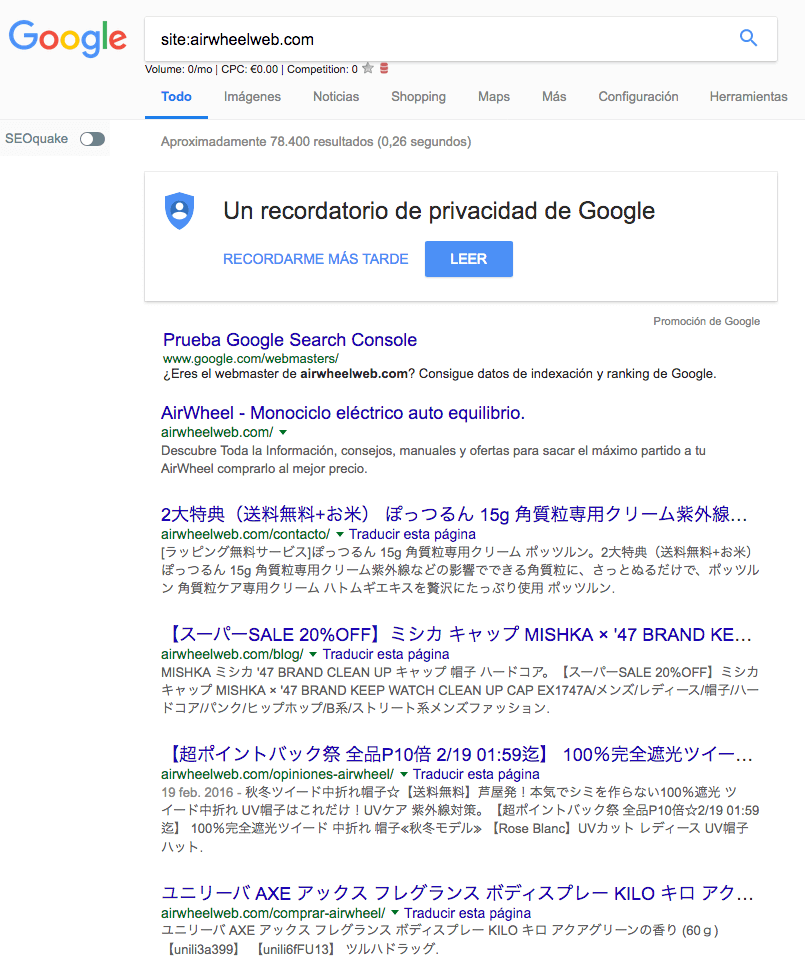

¿Y cómo me di cuenta? Yendo a Google y encontrándome algo como lo siguiente:

Eso explica que mis palabras cayeran en picado en resultados, ¡normal! ¿no?

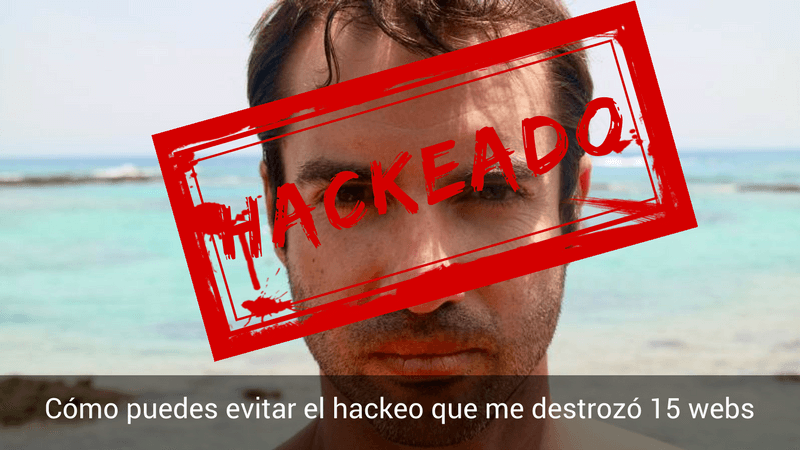

Efectivamente, eso significa que mi web había sido Hackeada (y como esta, otras 15 webs que tenía dentro del mismo servidor).

Y es posible que en estos momentos puedas pensar que bueno, que no te afecta porque tú no dependes de Google. Tú llevas tráfico a tu web desde anuncios de pago, o a través de un marketing más offline.

Ok, aún así te afectaría de la misma manera cuando alguien busque sobre tu marca en Google, para cotillear sobre ti, o simplemente porque muchos ponen (curiosamente), «Amazon», por poner un ejemplo, y luego pulsan en el resultado en Google, antes que poner directamente Amazon.com.

Si eso pasa con tu página, y has caído en algo así, estás perdido.

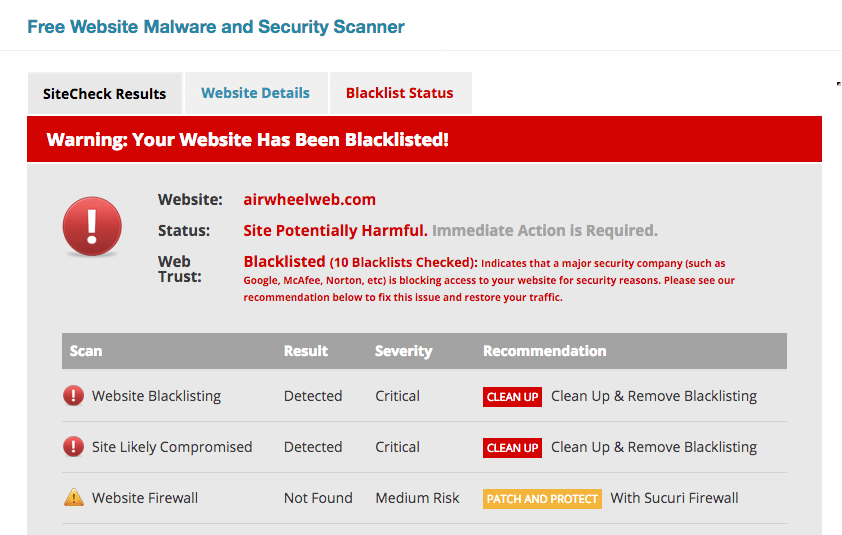

Además, tu web caerá en una serie de black lists que harán que se tome como maliciosa no solo en Google, sino también tu domino en sí, afectando a la entrega de correos, y demás. Vamos… ¡un desastre!

Pues sí, eso es justo lo que me pasó a mi. Y te puedo asegurar que fue un verdadero fastidio.

Un hackeo puntual puede destrozar tu trabajo de años, desbancando de un plumazo todas las palabras clave que tienes posicionadas, incluyendo tu web en listas negras que catalogan tu dominio como malicioso, etc.Si has llegado aquí porque te ha pasado algo similar, vaya, lo siento, pero no te preocupes porque vas a ver la forma de solucionarlo.

Y si esa no es la razón, uuuuf, ¡me alegro mucho! porque también vamos a ver una parte igual de importante: Cómo evitar que nos pase.

En mi caso, dentro del mal trago, tuve suerte por razón doble:

- Uno de los alumnos de mi formación me avisó, sino seguramente no lo habría detectado.

- Cuento con el apoyo y servicio de un amigo como Iñaky Berzal que es una auténtica máquina en estos temas y han ayudado ya a cientos de personas a solucionar cosas como este.

Sí, en casos de crisis como este, junto con otro bueno historial de situaciones similares que cargo a mis espaldas, lo primero que hago es coger el teléfono y llamar a Iñaky en señal de socorro.

Él y su equipo de iberzal.com saltaron rápido en mi ayuda siendo capaces de solucionarlo en tiempo récord.

Y es por eso que he decidido que nos cuente en primera persona cómo supo lo que estaba pasando, qué es lo que hizo para solucionarlo… y, sobre todo, que nos enseñe cómo evitarlo.

El invitado es Iñaky Berzal, ingeniero informático y fundador de Iberzal.com, una agencia especilizada en marketing digital, desarrollo web en WordPress y mantenimiento web. Desde hace más de 10 años, Iñaky y su equipo dedican todo su tiempo a aumentar las ventas en web para clientes y propios, y a entender perfectamente la relación entre Google y las webs en WordPress.

Una de sus especialidades es, de hecho, el mantenimiento de webs desarrolladas en WordPress y la recuperación de WordPress hackeados, una habilidad que me ha «salvado la vida» en más de una ocasión. Os puedo asegurar que mis manos nunca habían estado en mejores manos…

Si quieres evitar echar todo el trabajo a la basura en un instante, o llevarte un mal trago como los que me he llevado yo, te aconsejo que sigas leyendo y hagas caso a las recomendaciones de Iñaky.

Yo le iré interrumpiendo de vez en cuando, y volveré a tomar los mandos la final.

Te dejo con él!

Aaaaah… Él mismo te contará nuestra historia! jejeje. Es muy curiosa, son las cosas mágicas de este mundillo del Marketing e Internet

¡Saludos lectores! Iñaky por aquí…

La verdad es que mi amistad con Javi viene ya de largo. Nos conocimos antes incluso de que ni él ni yo hubiéramos aterrizado en el mundo de Internet.

Por casualidades de la vida, Javi estuvo viviendo durante varios años en el mismo colegio mayor que yo.

Pasados unos años, contacté con él a través de su web y, tonto de mí, no me di ni siquiera cuenta de que le conocía. Aún tengo su email por ahí donde me llamaba elegantemente “despistao” porque no sabía quién era.

Desde ese email hasta hoy hemos recuperado el contacto y la amistad y hemos hecho varias cosas juntos.

Me gusta su cercanía y, os puedo decir, que no ha cambiado un ápice. Sigue siendo introvertido y humilde, como lo era en el colegio mayor.

El caso es que de un tiempo a esta parte, Javi quiso contar conmigo para el mantenimiento de su web en WordPress. La web de Monetizados, por su tamaño y tráfico, no es una web fácil de mantener, os lo puedo asegurar

Y hace cosa de mes y medio, Javi me volvió a contactar porque tenía problemas en otra de sus webs.

Justo era la web que yo había utilizado como ejemplo para hacer WPO (Web Performance Optimization o mejora de la velocidad de carga de una web) como contenido extra de su curso “Monetiza tu pasión”, por lo que ya estaba familiarizado con ella.

Después de revisarla, mi respuesta fue: “Javi, lo siento, pero te han hackeado la web”…

![]()

JAVI AL HABLA:

La realidad es que pensábamos que había sido una web que detecté gracias a un alumno de mi curso, pero realmente había afectado a todo el servidor donde tenía unas 15 webs alojadas… ¡¡Gran error!! Por tanto, TODAS habían sido infectadas.

¿Qué debes saber para evitar que un hackeo destruya cientos de horas de tu trabajo?

Estos son los síntomas de una web hackeada¿Es WordPress seguro? Si WordPress es tan seguro… ¿cómo es que hay hackeos? ¿Qué puedes hacer ante un hackeo de tu web? Protegiendo nuestra página web (y asegurándola)Cambio de Hosting en marcha¿Quedaron secuelas en airwheelweb.com? ¿Quedarían secuelas en tu web después de un hackeo como este? ¿Cómo podríamos haber prevenido esto?

Estos son los síntomas de una web hackeada

Hay multitud de síntomas que puede tener una web hackeada o con malware.

Aquí tienes una lista de los más comunes pero, como te digo, cada malware o bicho malo funciona de una forma y puede causar diferentes problemas:

- Web desconfigurada o sin imágenes. Es normal que si ves problemas de visualización de información en tu web, cosas que antes estaban y ahora no o cosas que antes no estaban y ahora han aparecido misteriosamente, se pueda tratar de un caso de infección.

- Tu proveedor de hosting te da el aviso. Muchas veces tú ni te enteras de que la web está hackeada y un maldito día, te llega un email de tu proveedor de hosting diciéndote que han tenido que bloquear la web porque estaba infectada y, por ejemplo, estaba enviando miles de emails por hora…

- Web lenta. Normalmente, cuando una web está ejecutando por debajo algún código malicioso, este puede hacer que la web vaya más lenta de lo normal. Es cierto que la lentitud de una web no es condición irrefutable de que esté hackeada, pero sí un síntoma de que lo podemos estar. Estate muy atento a los cambios de rendimiento de tu web.

Pero, en el caso de la web de Javi, ninguno de estos síntomas se dieron. Él no se enteró hasta varios días o semanas después de la infección.

De hecho, se enteró porque varios alumnos del curso le advirtieron de que si hacían en Google el típico “site:airwheelweb.com”, les salía caracteres chinos como en la siguiente imagen:

En cuanto vi esto, tuve claro que había un problema de infección.

Parece que Google estaba indexando contenido que no se corresponde con lo que la web tiene.

Este síntoma es claro. Ya lo hemos visto otras veces. Lo que hace el atacante es cambiar los títulos de todas las páginas de tu web con el objetivo de: o bien mostrar información de anuncios (normalmente porno, casino, viagra, etc) o bien usarlo para posicionar una segunda web.

Así que, al amigo Javi, le estaban «monetizando» su web…

La explicación técnica normalmente es que utilizan diferentes user-agents para mostrar diferentes versiones de tu web dependiendo de quién acceda.

Es decir, si eres un usuario accediendo desde un navegador, te muestro la versión correcta. Pero si eres Google, te muestro la versión “hackeada” y así indexas lo que yo te muestro (caracteres chinos).

¿Es WordPress seguro?

WordPress en un gestor de contenidos muy seguro. Que no te vendan motos.

Ya he oído por ahí que si WordPress es poco seguro, que si tiene muchos agujeros de seguridad. ¡Mentira!

WordPress es un sistema robusto y seguro. Muy seguro de hecho.

Hay mucha comunidad detrás, lo que hace que haya muchas actualizaciones periódicas. Esto es lo bueno de un software. Mejora continua.

Así que, no lo dudes. WordPress es seguro.

Pero ¡ojo! lo que lo hace inseguro es el mantenimiento mediocre o mal hecho.

Precisamente, porque hay actualizaciones frecuentes, es necesario que estas se lleven a cabo para estar seguro.

Muchas veces la inseguridad de una web en WordPress es debido a que no se ha realizado una correcta actualización del core o de algún plugin. Así que no te relajes y ¡actualiza todo y de forma habitual!

Si WordPress es tan seguro… ¿cómo es que hay hackeos?

Esto ya es otro cantar. Lo primero de todo porque hay agujeros de seguridad sin tapar. Volvemos a lo de las actualizaciones…

Pero, además, no creas que tu web en concreto es el objetivo de alguien. No, no lo es.

Existen bandas de ciber-delincuentes que se dedican a detectar vulnerabilidades en cualquier web y aprovecharlas para infectar tu sitio con malware.

No es más. No hay nadie al otro lado del mundo que tenga como objetivo “destrozar” tu negocio online. Simplemente, son búsquedas masivas de una vulnerabilidad concreta que tu web tenía.

Es precisamente por este motivo por el que no debes descuidar la actualización de WordPress. Los robots no discriminan y hacen ataques masivos. Si tu web está en medio y desactualizada… ¡pues te la hackean!

Aparte de que gente mala hay en todos lados, estos ciber delincuentes persiguen normalmente:

- Tirar tu web. Sin más. Para demostrar que son los más palotes…

- Insertar contenidos con fines lucrativos (SEO). Si yo tengo una red de muchas webs y voy enlazando unas y otras, al final conseguiré que Google me posicione y conseguiré monetizar la web.

- Redes de webs para acciones masivas. Con una red de ordenadores, servidores y webs, se pueden hacer ataques masivos, ganar en viralidad, etc.

En el caso de la web de Javi, lo que perseguían era un fin lucrativo…

Sigue leyendo y te lo explico más adelante, pero déjame guardar el suspense…

¿Qué puedes hacer ante un hackeo de tu web?

Como te habrás percatado, estoy escribiendo el artículo de manera desenfadada y espero que entretenida, pero el hackeo de una web no es gracioso. De hecho, suele traer siempre consecuencias negativas.

Además, seguro que coges un cabreo bastante grande. Es algo inesperado y que consumirá tu tiempo y paciencia.

Pero, no te frustes. Casi todo tiene solución. En la historia de Iberzal únicamente ha habido una web que no pudimos recuperar después de ser hackeada y que, por supuesto, devolvimos su dinero al cliente. Nuestra norma es “no lo limpiamos, no cobramos”.

Hemos visto casi de todo y te puedo decir que algunas infecciones son realmente puñeteras. De esas que son difíciles de limpiar, a no ser que tú seas un experto o te la haga alguien muy experimentado.

No existe un antivirus en el que pulses el botón “limpiar” y todo quede en un susto. Aún así, ¡no todo está perdido! Te voy a dar unas pautas generales de cómo proceder ante una infección sin riesgo a agravar el problema.

Disclaimer: Una vez infectada una web, puede que al intentar limpiarla hagas más daño, así que antes de nada, haz copia de seguridad para evitar males mayores.

1

Sucuri Scanner: vamos a detectar si todo está correcto.

![]()

JAVI AL HABLA:

Para tipos inexpertos en estos temas como yo, un malware se trata de un código que meten en un sistema, en este caso en tu web, que toma control sobre la misma. Habrá diferentes tipos de ellos y diferentes intenciones como espiar, robar datos, injectar publicidad, etc etc…

Si te interesa el tema, puedes echarle un vistazo a este artículo donde explican esta infección.

Bueno, pues una vez visto al “enfermo” y conocidos los síntomas, fuimos al vademécum y consultamos infecciones similares.

Como os digo, cada infección es diferente e incluso se pueden combinar distintos malwares en una misma web. Por suerte, airwheelweb.com sólo tenía este y estaba localizado.

Lo que hicimos fue limpiar manualmente todos los ficheros que, según la documentación, tenían el código malicioso.

Esto es un paso pesado porque, dependiendo de la infección, puedes tardar un par de minutos o varias horas.

2

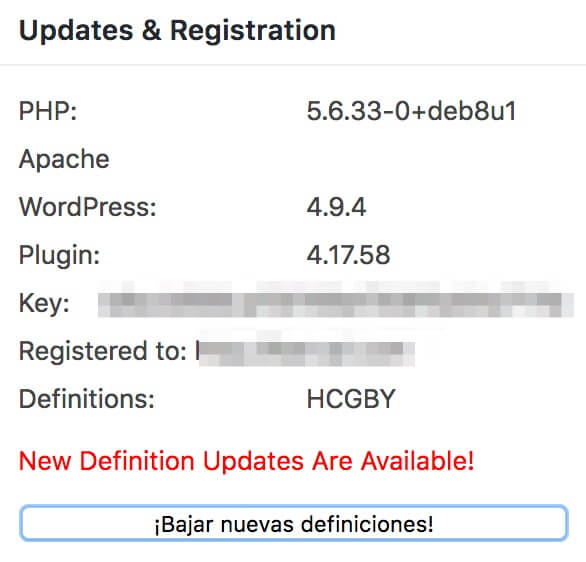

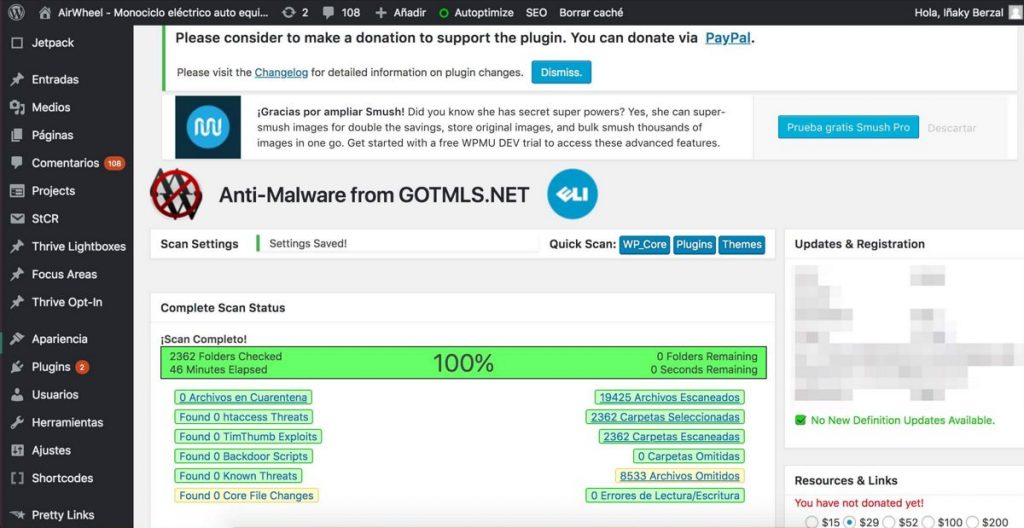

Escaneado del Malware desde WordPress.

Hay que tener en cuenta que, a veces, la eliminación manual no es suficiente. Puede haber variaciones del mismo malware o puede que haya algún fichero más infectado.

Para detectar si hay algún código malicioso más, nosotros usamos un plugin: Anti-Malware Security and Brute-Force Firewall. Es gratuito y es una gozada.

Lo instalas en tu WordPress y no tienes que configurar mucho.

Te vas a “Scan Settings” y pulsas el botón “Ejectuar Escaneo Completo”. Igual a este:

OJO: No te olvides, antes de darle al escaneo de dar al botón de “¡Bajar nuevas definiciones” para tener las últimas versiones de malware a limpiar.

Este proceso dependiendo del tamaño de tu web puede durar unas horas.

Irás viendo una serie de mensajes en la pantalla que tendrás luego que analizar. Básicamente te tienes que fijar en el color. Si hay alguna roja, mala señal.

Revisa los avisos que te salgan en rojo y tendrás una opción que es “Limpiar Ahora” para eliminar ese código malicioso detectado.

Esto en ocasiones puede darte algún error así que, si te atreves, borra manualmente el código que será mejor.

En el caso de Airwheelweb.com, hicimos un escaneo específico del core de WordPress, es decir, los archivos que todo WordPress tiene por defecto, porque teníamos la sensación de que podía estar también infectado.

3

Sobrescribir los ficheros del core de WordPress

Efectivamente, en el core de WordPress también detectamos algunos códigos maliciosos, así que, en vez de limpiarlos de uno en uno, lo que hicimos fue una solución que te recomiendo en caso de infección de cualquier tipo: sobrescribir los ficheros del core.

No tengas miedo. Si tu WordPress está bien montando y no te has dedicado a modificar los ficheros del core (¡No lo hagas nunca loco!), no hay problema.

Para hacerlo, lo primero es asegurarte qué versión de WordPress estás usando en tu web. Si es la última versión, (deberías de tenerlo actualizado) te vas a la página oficial de WordPress y le das a “Download WordPress”.

Si no es la última versión, es mejor que te descargues la versión correspondiente desde aquí.

Con esa copia de los ficheros de WordPress “oficiales”, te conectas por FTP a tu servidor y los subes al mismo sitio donde tienes los infectados (los sobreescribes completamente).

El proceso tardará un poco, pero te aseguras de que los ficheros del core son los originales y limpias “a lo bruto” cualquier infección.

Protegiendo nuestra página web (y asegurándola)

Vale, puede que si has hecho todo lo que he dicho anteriormente, tu web ya esté limpia, pero a mí no me gusta dejar nada al azar…

Te aconsejo que instales también el que para mí hoy en día es el plugin gratuito más potente de seguridad prara WordPress: Worfence Security – Firewall & Malware Scan.

Este plugin daría para un artículo entero pues es complejo de configurarlo y dejarlo bien optimizado.

No obstante, para airwheelweb.com lo único que hicimos fue ejecutar el “Standard Scan” para saber si todo estaba limpio.

Efectivamente, así fue y ya pudimos dormir tranquilos.

Aunque se sale del objetivo de este artículo, te recomiendo utilizar siempre Wordfence para proteger tu web.

Tiene un montón de funcionalidades en la versión “free” y la versión “Premium” es muy potente.

Prometo un manual en vídeo para VitaminasWP en breve, pero mientras tanto le puedas dar una lectura a este artículo de seguridad WordPress que escribimos en nuestro blog.

Cambio de Hosting en marcha

Pero no queda ahí la cosa. Cuando utilizas empresas de hosting low-cost como Hostgator… pasa lo que pasa.

Sí, he dicho Hostgator y nunca he recomendado Hostgator por mucha comisión de afiliación que deje…

Ya sé que muchos marketers y bloggers recomiendan Hostgator porque deja unas comisiones muy altas, pero no nos engañemos.

Hostgator no es un buen hosting para money sites (webs que ganan dinero o, al menos, lo pretenden) o webs serias.

Yo lo uso para webs secundarias, PBNs o cosas así, pero nunca para una web seria.

(Ale, ¡Ya podéis cargar contra mí si queréis…!)

Pues resulta que, en ese servidor compartido de Hostgator, Javi tenía más webs que también estaban infectadas. La infección se extendió y todas quedaron dañadas.

Así que el trabajo de limpieza se multiplicó por 5 ó 6 webs.

![]()

JAVI AL HABLA:

Como he comentado, en el servidor había unas 15 webs arrastradas a lo largo del tiempo, pero al igual que cuando hago una mudanza que aprovecho para tirar cosas que llevo años sin usar, en este caso hice lo mismo, y hablé con Iñaky para que solo se volcara en salvar esas 5 o 6 que me importaban.

Una de las decisiones que Javi tomó después de esto fue migrar de hosting. Y me alegro de que me hiciera caso en esa recomendación.

Es importante que seas consciente de que el servidor donde tengas alojada tu web, también puede ser un agujero de seguridad. Confía en empresas serias y que estén especializadas.

Si quieres ver una comparativa de hostings WordPress (incluida Hostgator), puedes echar un vistazo a esta que preparamos tras realizar varias pruebas a cada uno de los servidores analizados.

Y aquí una aclaración también. En los mejores hostings, también hemos visto infecciones en WordPress. Nadie está libre de estos ataques.

También he leído por ahí que con un buen hosting estás libre de malware. Eso es falso.

Hemos tenido y tenemos clientes que tienen sus webs alojadas en distintos proveedores de hosting (los más conocidos) y os aseguro que en todos ellos hemos tenido que hacer alguna labor de limpieza.

Sí, es cierto que algunas empresas son mucho más seguras que otras y por eso os recomiendo contar con una buena empresa de hosting, pero no os descuidéis porque nunca estaréis 100% seguros.

¿Quedaron secuelas en airwheelweb.com? ¿Quedarían secuelas en tu web después de un hackeo como este?

Sí.

Aun cuando estoy escribiendo este artículo, la web de airwheelweb.com tiene secuelas de este mal rato.

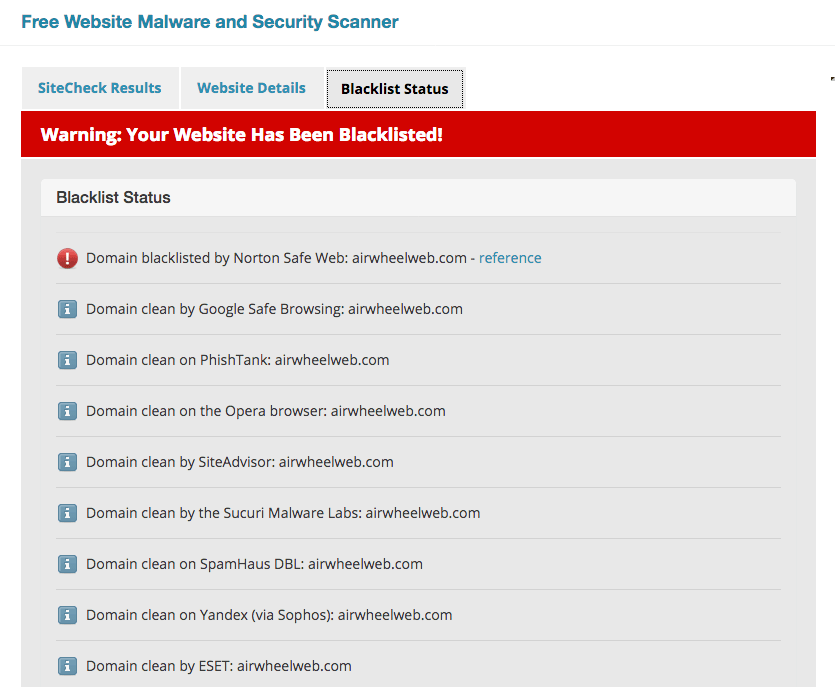

Secuela 1: El problema de los blacklists

Para empezar aparece en 1 blacklist (lista negra)

Es habitual que una web que haya estado infectada, caiga en una blacklist. Es como que la marcan por contenido peligroso o por envío masivo de emails.

Parte del proceso de limpieza consiste en eliminar la web de esos blacklists. De hecho, hemos realizado la petición a todas y sólo nos queda una por recibir respuesta.

El proceso de sacar la web de una blacklist puede durar varios días o semanas.

Nosotros hicimos la petición y hay que esperar a su reconsideración:

Con respecto a las secuelas, aun a día de hoy si hacéis un “site:airwheelweb.com” siguen saliendo caracteres raros, pero a medida que Google va indexando las páginas, van desapareciendo.

Incluso, hemos forzado a través de Search Console a que Google reindexe las páginas de nuevo, pero aún queda algún rastro por ahí.

Secuela 3: Pérdida de ranking momentánea

Los ranking bajaron y estuvieron “enterrados” durante varias semanas hasta que lo limpiamos.

Creo que a día de hoy los rankings se han recuperado.

De hecho, la web sigue posicionada en 2ª posición, por detrás de la web oficial, para la palabra clave principal “airwheel”.

Pero aquí que Javi nos muestre algunos rankings para asegurarnos…

![]()

JAVI AL HABLA:

Efectivamente, el proceso fue que las páginas, literalmente, desaparecieron de los resultados de Google para prácticamente el 100% de las palabras para las que estaban posicionadas.

Y si quedaba alguna por ahí despistada, era porque no le había dado tiempo a Google, pero el fin habría sido no tener nada posicionado.

Aquí se pueden ver gráficas de tres de las webs. La línea indica la posición media de las palabras que yo estoy monitorizando. No es de todas las palabras de mi web como pueden medir herramientas con Sistrix, Semrush, o tantas otras, sino las que monitorizo yo directamente sus rankings.

Vemos que todas cayeron al abismo, y gracias a la rápida intervención de Iñaky, se consiguió que hayan vuelto (o estén aún volviendo algunas) a su posición original.

Como podrás imaginarte, eso hizo que el tráfico bajara de X a 0, salvo algunas que me llegan por otros medios que no son Google.

Y claro, cuando haces las cosas bien, ya sabes lo que significan las visitas = Money. Y si las visitas son 0, el money que esto te genera, increíblemente es la misma cantidad

¿Cómo podríamos haber prevenido esto?

No sé si prevenirlo, pero al menos ponérselo más difícil a los “bots malos”, seguro.

Muy probablemente la infección venía porque el core de WordPress no había sido actualizado desde hacía algún tiempo.

Otras veces, es porque hay plugins en desuso. Otras tantas, es porque hay muchos temas instalados pero no usamos más que uno.

El problema es que un mantenimiento técnico profesional es muy costoso de realizar.

No puedes estar todos los días actualizando, revisando tu web, configurando plugins y con miedo en el cuerpo sabiendo que te pueden hackear en cualquier momento.

Os lo puedo asegurar. El 60% de nuestros clientes de mantenimiento WP han contratado nuestros servicios porque han sufrido algún tipo de ataque. Y es que, nos gusta más curar la enfermedad que prevenirla…

Pero yo te pregunto, ¿estás dispuesto a jugarte tu negocio a la “ruleta rusa”?

Aclaración: la ruleta rusa es un juego de azar potencialmente mortal que consiste en que un jugador coloque una o varias balas dentro de un tambor de revólver, gire el cilindro, coloque el cañón en su sien y presione el gatillo.

Está claro que si tienes un negocio online serio y que genera dinero o pretende generarlo, no puedes permitirte este tipo de hackeos. No hay más.

Y tú, ¿aún sigues rezando para que no te ataquen la web?

![]()

Javi a los mandos de nuevo…

Como ves, caer en algo así puede ser algo preocupante.

Y lo peor es que si no estás constantemente monitorizando lo que pasa en tu web, podrían pasar incluso semanas hasta que te enteras.

Y créeme que seguramente los efectos serían peores que lo que me pasó a mí si dejas que pase mucho más tiempo.

Ya se ha adelantado que muchos de los problemas se solucionan si mantienes tu WordPress al día, así como todos los plugins, pero todos sabemos desde la práctica que eso es algo que poca gente hacemos.

Hago un parón para que nada más acabar de leer esto vayas directamente a actualizar todo en tu blog

Y la razón es que muchas veces la actualización de algún plugin, podría significar el que otros dejen de funcionar por incompatibilidades, y eso haría que cada actualización requiriera una parte de tu tiempo.

Resultado, por experiencia propia: Vas dejándolo para «otro momento» y al final te plantas con un blog desactualizado y susceptible a este tipo de hackeos.

Yo he aprendido a base de golpes, pero es una pena que haya que caer en cosas así para darnos cuenta de la gran importancia que tiene el tener esto controlado.

Es por eso que yo desde hace un tiempo trabajo con Iñaky.

Yo sé de muchas cosas, pero de seguridad la verdad es que no me apetece nada aprender ni tener que perder tiempo con ello. Es como llevar la contabilidad del negocio, que volví a nacer en el momento que conseguí delegarla al 100%, jeje.

Pues en el caso de la seguridad también prefiero dejárselo a los profesionales, e Iñaky y su empresa son las personas que están monitorizando en todo momento lo que pasa en mis webs para evitar cualquier problema, así como solucionarlo en caso de que algo pase, como pasó en el último hackeo cuando ya decidí colaborar con ellos al 100% y dejar todo en sus manos completamente.

Os diré que llevaba mucho tiempo hablando con Iñaky estando completamente convencido que quería trabajar con él en esto, pero lo fui dejando pasar porque siempre damos prioridad a otras cosas… y al final pasa lo que pasa.

Es importante que tengas un seguro como este si estás dependiendo de tu web para dar una imagen, para generar un negocio que te puede dar de comer, o simplemente para tener una web de nicho que te de ingresos.

Si estos pasan a cero, es una gran faena.

Es por eso que yo te recomiendo que cuentes con alguien que te ayude en esa tarea y que vele por la seguridad de tu proyecto.

Hay varias modalidades a las que vas a poder optar, y en este caso Iñaky tiene varios servicios para ello que yo te recomiendo que eches un vistazo.

Planes para evitar problemas de Hackeos y tener todo bajo control sin preocuparte.

Opciones para delegar la optimización al máximo de tu WordPress.

Si te cuadra alguno de ellos, podrás pensar que es una inversión que no contabas hacer, pero realmente la tranquilidad que tienes cuando eso es algo que borras de tu mente, no tiene precio, y el tiempo que he estado yo sin generar ingresos con mis proyectos afectados, pagan con creces cualquier inversión realizada en este tema.

Llegados a este punto me gustaría que me contaras qué te parece este tema.

¿Pones medidas normalmente para evitar que pase algo así? ¿Eres de los que tienen siempre todo actualizado o de los desastres como yo que no hacemos caso a esas cosas hasta que nos la pegamos?

¡Cuéntanos en los comentarios!

Ah, y aprovecha que estará Iñaky por aquí para preguntarle cualquier cosa que te quede pendiente que no hayas entendido, algún caso personal tuyo, o incluso si quieres preguntarle algún detalle sobre tus productos.

Y si quieres ayudar a más personas para que eviten este problema, puedes compartirle el artículo y te estarán agradecidos tanto ellos, como yo.

Javier Elices

Acerca del autor: Iñaky Berzal

Soy Iñaky Berzal, ingeniero informático de profesión y apasionado de cualquier cosa con la que se pueda teclear y programar.Hace 7 años fundé mi empresa Iberzal.com donde, además de desarrollar aplicaciones web e incrementar las ventas de proyectos online, también luchamos contra el crimen organizado en Internet. Una de mis misiones esrecuperar WordPress hackeados por los malos y rescatar dominios de listas negras.

Acerca del autor:

Iñaky Berzal

Soy Iñaky Berzal, ingeniero informático de profesión y apasionado de cualquier cosa con la que se pueda teclear y programar.Hace 7 años fundé mi empresa Iberzal.com donde, además de desarrollar aplicaciones web e incrementar las ventas de proyectos online, también luchamos contra el crimen organizado en Internet. Una de mis misiones esrecuperar WordPress hackeados por los malos y rescatar dominios de listas negras.

Lo primero que me gusta hacer es ir a la web de Sucuri y pasarle el escaneo de malware. No es un escaneo 100% fiable, pero ayuda.

Hemos visto casos en que Sucuri no detectaba la infección, pero realmente la web estaba infectada.

Lo que sí es seguro es que si el escaneo sale positivo, tu web está infectada. Es más, puede que la infección lleve ahí mucho tiempo. Sucuri cachea (guarda) muchos escaneos y, si es positivo, quiere decir que lleva mucho tiempo ahí.

Te aconsejo que siempre pulses en “Force Re-Scan” para asegurarte de que el escaneo se hace en el momento y no es algo cacheado (guardado previamente).

De igual modo, si has limpiado la web y quieres asegurarte de que está limpia, acuérdate siempre de darle a la opción de “Force Re-Scan”.

Pero, vayamos al caso de la web de Javi. Cuando hicimos el escaneo salía un bonito mensaje rojo de alerta parecido a este:

(Lo siento pero no realicé una captura de pantalla de ese momento pues no estaba pensando es escribir este artículo)

El resto de capturas de pantalla que tengo son o bien porque crucé algún mensaje con Javi o porque aún están disponibles

Si te fijas, cuando haces un escaneo con Sucuri y está infectado, normalmente te da detalles del malware que tiene y alguna información al respecto.

En el caso de Javi, se trataba de un malware que inyectaba un script para minar criptomonedas.

¡Estaban monetizando su web, pero él no estaba viendo ni un duro!

![]()

Acerca del autor:

Javier Elices

Después de trabajar en importantes Multinacionales como Havas Media o Telefónica, tanto en España como en otros países, decidí dar un giro a mi vida y lanzarme a lo que realmente me apasiona, que es emprender y lanzar proyectos online que generen beneficios. Todo el camino que recorro para ello, te lo cuento en el blog de Monetizados donde aprenderás cómo conseguir ingresos con tus proyectos ayudándote en los consejos SEO y las herramientas que te presentaré.

Hola tíos.

Este artículo me ha metido el miedo en el cuerpo!

Pero bueno, como digo yo siempre, la información siempre es buena aunque duela.

Ahora mismito me meto a instalar los plugins de seguridad, porsiaca…

Y me guardo este artículo en Pocket, que es canela fina para salir de blacklists y movidas de esas (espero no necesitarlo nunca).

Muchas gracias por el artículo

P.D.: los caracteres de las búsquedas de Google no son chinos; son japoneses! jeje

Hola Javi A.,

Tanto como miedo no hay que tener pero sí precaución para que esto no pase. No nos damos cuenta de que esto al final le puede pasar a cualquiera y que si tu web está generando dinero, es mejor protegerla.

Gracias por tu comentario!

Muy pero que muy interesante. En cuanto llegue a casa me pongo a actualizar como loco mis WordPress jaja gracias por los consejos y por las píldoras que ofreces en este artículo. Un saludo!

Gracias Fabio! Si tus webs no están actualizadas mejor hacerlo cuanto antes! OJO! Siempre siempre siempre siempre… copia de seguridad antes de hacer cualquier actualización! Saludos!

Hola Iñaky y Javy

Algo que siempre he temido es la combinación de plugins porque nunca sabes cómo pueden influir entre sí. Es algo parecido a lo que ocurre con los medicamentos. Y, cuando hay actualizaciones, no sabes cómo va a afectar a lo que ya tienes.

Invertir en una buena seguridad siempre es rentable. Es paradójico que te gastes un pastón en la puerta blindada de tu casa y dejes prácticamente abierta la puerta de tu web que es tu negocio… y luego, pasa lo que pasa.

Abrazos.

Gracias #Jerby!

Los conflictos de plugins existen pero si usas lo que te comento de seguridad no habrá problema. Aún así, un conflicto de plugins es fácilmente solucionable. Da para un post pero básicamente se trata de cuando veas que algo puede estar causando conflicto, deshabilitar todos los plugins e ir activando uno a uno hasta que veas cuál es el que causa el conflicto. Una vez lo identificas, es hora de buscar un «sustituto» y asunto arreglado. 🙂

Sobre la inversión en seguridad en las webs… podría darte ejemplos realmente sorprendentes. Yo creo que es lo mínimo que se debe hacer si tu web es un negocio online que da dinero. Hay veces que se pierde mucho trabajo por no haber sido precavido. Yo prefiero siempre prevenir a curar, la verdad. Lamentablemente la mayoría de casos que tratamos se tratan de WP hackeados. Una vez que son hackeados el cliente entiende mucho mejor el servicio de mantenimiento WP 🙂

Un abrazo!

Da un poco de miedito este post, pero es la realidad, todos estamos expuestos.

Aporto un poco de valor con una extensión de Chrome con la cual podemos seleccionar como nos vé la araña de Google en las SERP (Google Spider): https://chrome.google.com/webstore/detail/user-agent-switcher-for-g/ffhkkpnppgnfaobgihpdblnhmmbodake/related?hl=en

Lo primero, siento mucho tu odisea, no me puedo imaginar el susto.

Voy a compartirlo para que sirva de guia de seguridad.

Saludos!

Gracias por compartirlo, Patricia! El objetivo del artículo es prevenir el máximo número de infecciones posible, así que muchas gracias!

Buenos días. Muchas gracias Javier e iñaki. Para las paginas hechas con html y CSS puro si usar WordPress son mas seguras o existe un mayor riesgo ?. Y consejos para prevenir estos ataques como no se pueden incluir plugin como WordPress ?

Bueno, las págnias en html/Css tienen las vulnerabilidades propias de esa tecnología y menos que las de WordPress, claro. Aún así, si el código no está bien hecho pueden tener vulnerabilidades que WordPress ya corrige.

Saludos!

Enhorabuena a ambos, Javi e Iñaky, por el «pedazo» de artículo que os habéis currado.

Gracias también por los consejos y los Plugins que utilizas para «desinfectar» una web.

Con los Plugins pasa siempre lo mismo. cada vez que le doy a actualizar a un Plugin siento un miedo en el cuerpo porque nunca sé lo que va a suceder, ya que cada dos por tres algo no va bien y tienes que empezar a buscar qué Plugin ha sido el causante de incompatibilidades, etc, etc.

La actualización es el precio que hay que pagar para tener una web segura y antihakeos.

Es el primer post que leo sobre este tema y me ha parecido muy interesante.

Un saludo a ambos.

Hola Javi e Iñaki,

Gracias por el articulo, muy buena información, para tenerlo siempre entre las referencias,

Me queda una duda, alguna vez leí, no recuerdo en donde, que era una buena opción tener el dominio registrado en una empresa y el hosting en otra por si había algún problema con el hosting, cambiar la resolución DNS y redireccionar la web hacia otro hosting «limpio», en lo que se revisa, limpia y demas tareas de mantenimiento sean necesarias, creo que es una solución buena y rápida para seguir operativos, que opinan ustedes?

Sí, mientras leía yo pensé en esta posible solución temporal, pero prefiero oír la voz experta jeje.

Hola Cristian,

Sí, es una buena opción. Seguramente lo leíste cuando hubo una vulnerabilidad en uno de los grandes de hosting y dominio y causó «estragos»… Es una buena opción tener separado el dominio y el propio hosting. Aún así, si el ataque es en la web, la web seguirá hackeada. Si luego cambias el DNS del dominio, ¿dónde lo apuntarías? Tu web está hackeada en el servidor. Podrías tener una copia de seguridad en otro servidor y montarlo allí… Creo que te he solucionado la duda, verdad?

No sé porqué me suena tanto esta historia jaja

Muchísimas gracias Iñaky y Javi por haber trabajado tantísimo para recuperar la página 🙂

jejeje. Bueno, al final sólo fue un susto 🙂

Genial el post, no conocía la web de sucuri, gracias por el aporte 😉

Gracias, Ester. Sucuri es uno de los referentes en seguridad web hoy en día. Sin duda, es bueno tener en cuenta su web ;-P

Hola, muy interesante todo esto. Quería hacer una pregunta. Serviría utilizar una copia de seguridad de antes de estar la web infectada? Me imagino que habría q mirar casi todos los días que se encuentra sin malware a través de la web q habéis comentado. Recomendáis entoces borrar plantillas y pluggins que no se utilicen aunque estén desactivados?

Gracias saludos!

Hola Tamara,

Buena pregunta! Efectivamente serviría. Si estás segura de que la web de la copia de seguridad no está infectada es un buen punto de partida. Aún así, si la copia de seguridad es de hace 1 mes tendrás que tener en cuenta que puede que la información no esté actualizada y tendrás que hacer esto para que sea igual que tu web hackeada.

OJO, una observación importante es que la web para chequear el malware de sucuri o cualquiera de las que os he dicho (webs externas) no son 100% fiables. Es decir, puede que Sucuri diga que está limpia y esté infectada. Lo que sí te aseguro que por experiencia es que si Sucuri dice que está infectada es que normalmente tu infección lleva allí más de 1 semana.

Por supuesto, una recomendación casi obligatoria es desinstalar cualquier plugin o plantilla que no uses. Deja sólo la plantilla que uses y los plugins que te sean necesarios y que estés actualizando periódicamente.

Saludos!

Hola! Entonces los pluggins que llevan unos años sin actualizarse por parte de los creadores debería también borrarlos por falta de seguridad? Me he dado cuenta de que tengo un par de pluggins que si utilizo pero que no se actualizan desde hace algunos años y no sé si borrarlos porque los uso, como el table of content plus que nos han recomendado en el curso de monetiza tu pasión.

Gracias de antemano, saludos!

Sin duda es un riesgo. Si tienes un par de plugins que llevan mucho sin actualizarse es un síntoma de alarma. Habrá que ver cada caso pero si puedes sustituirlos por otros que hagan lo mismo y tengan actualizaciones constantes pues es aconsejable. TOC+ es un clásico. Yo lo uso aún en mis proyectos y no he tenido problemas pero está claro que hay un riesgo 🙂

Caray Javi! Menuda movida y gracias Javi por compartirlo y a Iñaky por el post.

Je,je aunque sea a toro pasado esto me recuerda la que me liaron a mí en el 2015 sin necesidad de hackearme el blog por medio de un ataque de black hat seo muy elaborado. Espero que recuperes todo lo perdido aunque el susto quede en el cuerpo.

Yo desde aquella contraté un mantenimiento wordpress profesional y es una de las decisiones más acertadas que he hecho en estos años.

Y aprovecho para hacerle una preguntilla a Iñaky: ¿Crees que sería bueno cerrar siempre como norma el tráfico de China, Rusia y algún otro país «Problemático» usando wordfence o similar? Yo así lo he hecho y vivo más tranquilo.

Muchas gracias por este artículo

Hola Ramón,

Efectivamente, muchas veces nos damos cuenta de ello a toro pasado. Es el caso más habitual de los clientes con los que trabajamos aunque la idea de este artículo es precisamente prevenir el problema 🙂

Sobre el tráfico de China y Rusia pues yo no lo hago directamente pero si veo que empieza a dar problemas, lo filtro directamente. Es una forma, como tu bien dices, de estar tranquilo y realmente no creo que muchas visitas «buenas» te vengan de allí. Por otro lado, Wordfence permite bloquear la navegación pero bueno, hay muchas formas de estando en China, por ejemplo, hacer daño en una web en España con Wordfence bloqueando. No es una medida definitiva, tenlo en cuenta.

Gracias!

Hola Ramón,

Los ataques de SEO negativo o black hat SEO son los más dañinos bajo mi punto de vista. Normalmente encuentran una vulnerabilidad y colocan en tu web algún tipo de código o enlaces a otras páginas. Luego meten un montón de enlaces «guarreros» a esa página de tu web que ellos mismos han modificado. He visto cosas sutiles que ni siquiera el usuario se había enterado y llevaba allí el «bicho» meses.

No te estropean la web porque sigue funcionando correctamente pero se cargan el posicionamiento totalmente y eso es muy difícil remontarlo. Aunque lo limpies, puede que Google ya haya visto que en tu web hay contenido que rompe sus políticas y tus rankings normales no se recuperen en la vida.

Así que hiciste bien en tener un mantenimiento WordPress. Ojo! recomiendo siempre contratar una empresa para ello pero si no tienes el presupuesto al menos se debería ser proactivo y realizar este mantenimiento diariamente hasta que puedas delegarlo.

Sobre tu pregunta, yo no lo tengo como norma pero efectivamente dudo mucho que el tráfico desde allí sea importante para tu web por lo que no sería muy grave restringirlo. No obstante, ten en cuenta que es fácil simular que navegas por tu web desde cualquier punto del mundo así que es una medida útil pero no definitiva ni mucho menos. Sigue viviendo tranquilo pero sé consciente de que eso se lo salta cualquiera 🙂

Saludos

Buenas tardes Iñaky,

Me gustaría utilizar mi experiencia en el campo de la seguridad informática para comentar varios puntos de este artículo con los que no estoy de acuerdo:

1- Constantemente en el artículo se habla del término hackear, el término correcto es “crackear”.

2- En una parte del párrafo se dice que por tener tu sitio Web en Hostgator es más propenso a ser crackeado que uno que este en una empresa de hosting con más prestigio. Este dato no es cierto, el 99,9% de los crackeos son culpa del usuario, si ha puesto el nombre del perro de contraseña FTP, base de datos, panel de administración o no se actualiza el core/plugins/temas el hosting no tiene la culpa. No considero que este bien realizar tal afirmación sobre que Hostgator es inseguro sin que aportes pruebas de lo que dices. Es como si me dices que el Seat León es el coche más robado omitiendo el detalle de que es el más vendido.

3- Cualquier crackeo se evita fácilmente si configuras una copia de seguridad manteniéndolas 30 – 60 días en un dispositivo externo al hosting, haciendo esto, aunque te entre malware en el sitio Web lo podrás recuperar y es la única forma de que te quedes 100% seguro de que el sitio Web está limpio. Si el malware hubiese dañado la base de datos difícilmente lo reparas con un plugin. No entiendo porque se recomienda instalar un plugin que hace de firewall para mejorar la seguridad (cuando la mayoría de los hosting ya cuentan con firewall) y no se hace mención en ninguna parte del artículo de la importancia de las copias de seguridad.

4- Por último, comentar que la mayoría de infecciones se producen por descargar plugins o temas de pago gratis a través de foros o páginas Webs y no porque se exploten vulnerabilidades.

En definitiva, si quieres un sitio Web seguro en mi opinión lo mejor es hacer copias de seguridad diarias o incluso cada x horas según el caso, dedicarte un día a la semana a actualizar plugins y cores (en cpanel se puede programar para que lo haga solo) y lo más importante nunca bajar temas o plugins fuera de la página del autor a lo mejor te lo bajas gratis pero luego tiene código inyectado y se lía.

Para acabar decir que una vez que se infecta una instalación de WordPress el malware tiene acceso a absolutamente todos los ficheros y bases de datos del hosting por lo que si te infectan una instalación te infectan todo el hosting.

Siento haberme enrollado tanto, y decirte que este comentario no va en forma de critica sino más bien con el objetivo de ampliarlo.

¡Un abrazo!

Hola Andrés,

Gracias por tu comentario! Sin duda, gente con experiencia en seguridad como tú, enriquece el artículo.

Déjame que te conteste algunas cosas sobre tus puntos:

1. Totalmente de acuerdo. El término ‘cracker’ o ciber-delincuente sería el adecuado. El problema es que probablemente la gente no lo entendería bien. Aunque esté mal usado, lo hice como una licencia literaria. De hecho, yo siempre que alguien usa el término ‘hacker’ asociado a algo malo le corrijo y le digo lo mismo que me has dicho tú 🙂 Pero entiende la licencia que he tomado para que se entienda mejor.

2. Aquí, te doy la razón en la causa de los «crackeos» de web. No es un 99%. De hecho, escribimos un artículo basado en un estudio de Wordfence donde se analizaban las causas de hackeos más frecuentes. Puedes ver la gráfica aquí: http://iberzal.com/wp-content/uploads/2016/03/formas-de-hackear-wordpress.png (es muy interesante). Como ves, hosting ocupa el 5º puesto con un 5-6%. Por tanto, dentro de ese 5-6% sí es necesario tener cuidado. No todos los servidores son iguales. Y por experiencia con muchos clientes, con Hostgator hay muchos problemas. No tengo un estudio que lo demuestre, es sólo percepción subjetiva pero con un amplio abanico de clientes allí. Casualmente las webs de Javi estaban en Hostgator.

3. Las copias de seguridad son básicas e imprescindibles. Tienes razón, debería de haber hecho más hincapié en ello. Siempre digo lo mismo, antes de cualquier cambio en tu web copia de seguridad y SIEMPRE tener una copia de seguridad programada y en otro servidor remoto. Estoy de acuerdo. No obstante, he visto casos de infecciones en webs que no son detectadas en esa ventana de 30-60 días sino mucho después. En ese caso, la copia de seguridad también está infectada y no hay otra que limpiarla. Con respecto a Wordfence, por supuesto que el servidor es vital. De hecho, por eso recomiendo que el servidor sea bueno y no low-cost para que estas políticas de seguridad estén bien aplicadas. Pero dentro de las medidas que nosotros como usuarios o dueños de web podemos añadir es colocar un plugin como Wordfence para bloquear ciertos ataques.

4. Es cierto que algunas infecciones se producen por descarga de themes y plugins «piratas». NUNCA se debe de hacer esto. Pero la mayoría de las infecciones vienen por core, plugins o themes no actualizados o con vulnerabilidades. Además, también la fuerza bruta tiene un lugar muy importante en esta lista (para ello, Wordfence, por ejemplo, nos ayuda mucho).

Estoy de acuerdo en tu conclusión también. Copias de seguridad diarias + actualizaciones diarias + no usar plugins/themes ilegales.

Sobre que siempre se tiene acceso a todo el WordPress cuando una web es infectada, no es 100% cierto. Es verdad que la gran mayoría de infecciones buscan eso pero hay infecciones más sutiles que o no quieren llegar a ello o no son capaces de explotar la vulnerabilidad para tomar el control de todo.

De nuevo, muchísimas gracias por tu comentario. Es muy acertado y enriquece mucho el artículo. Thanks!

Abrazos

Hola Andrés! Más o menos creo que me he enterado de todo y ha sido muy útil, lo único que no sé es… qué es cores? Yo he intentado hacer las copias de seguridad a través de Cpanel y por medio de un pluggin de copias de seguridad y de vez en cuando me descargo alguna aunque no sé muy bien ni lo que me estoy descargando… soy bastante novata en esto pero me interesa.

Gracias! saludos.

Lo de «core» son los ficheros del núcleo de WordPress. Es decir los ficheros que te descargas de la web oficial de WordPress. Si quieres ver cómo hacer una copia de seguridad con WPBackup aquí te dejo un vídeo de nuestro canal: https://www.youtube.com/watch?v=Lz6vVwA62DI

Hola Andrés,

Segundo intento de contestar… Publiqué ayer un comentario extenso y parece que ha desaparecido pero lo vuelvo a hacer 🙂

Gracias por el comentario porque sin duda enriquece el artículo tu experiencia y los puntos que aportas. Déjame que te puntualice alguna cosa de tus puntos por generar un poco de debate 🙂

1. Tienes toda la razón. El término correcto es «cracker», hacker es un experto informático que usa su experiencia para encontrar debilidades y mejorar los sistemas sin ánimo de lucrarse o de causar daño. No obstante, ha sido una licencia literaria que me he tomado. Es decir, si usara «cracker» en este artículo la gente no lo entendería bien. Yo soy el típico pesado que cuando usan la palabra hacker como lo he hecho yo en este artículo les corrijo como tú has hecho. 🙂

2. Bueno, yo creo que la empresa de hosting sí que es importante. Y Hostgator, por experiencia, no es la mejor en seguridad. Además, tampoco estoy de acuerdo en que el 99,9% de los crackeos (ahora sí) son culpa del usuario directamente. Mira, te paso una gráfica de un estudio que realizó Wordfence analizando los principales motivos de «hackeo»: http://iberzal.com/wp-content/uploads/2016/03/formas-de-hackear-wordpress.png Más del 55% viene a través de plugins. Y el hosting ocupa la quinta posición con un 5-6%. Así que si podemos eliminar un 5-6% de posibilidades de «hackeo» eligiendo un buen hosting creo que merece la pena. En el caso de Javi, dio la casualidad de que estaba en Hostgator…

3. Sin duda, es 99% cierto. Siempre, siempre, siempre, siempre hay que tener copia de seguridad diaria y hacerla antes de cualquier cambio en WordPress. Eso es de manual. Peeeero, imagínate que han «hackeado» tu web y no te das cuenta (esto es muy normal). Pasan 30 o 60 días o 90… Tu copia de seguridad está infectada y no puedes usarla. En ese caso no te queda más remedio que limpiar la web. Por supuesto, la copia de seguridad es otra medida muy buena. OJO! no hablo de la copia de seguridad del propio servidor (que esa también debe hacerse), hablo de una copia de seguridad de ficheros y base de datos que guardas en remoto como bien dices.

4. Esto no es cierto del todo. Estoy de acuerdo contigo en que descargar plugins o temas ilegales es pegarse un tiro en el pie. No se debe hacer. Pero si te fijas en el gráfico de Wordfence del punto 2 los plugins son la principal entrada independientemente de que sean oficiales, de pago o ilegales.

Gracias por el comentario de calidad que te has marcado! Sin duda sabes de lo que hablas y enriquece la conversación una barbaridad!

Abrazos

Probar a nivel de servidor o que os lo instale vuestro proveedor imunify360, de la gente de cloudlinux. Es muy muy bueno a nivel de servidor.

Hola Jose,

A nivel de servidor, salvo que seas experto en sistemas yo recomiendo confiar en un servidor compartido o algún administrado. Por eso en el artículo recomiendo buscar una buena empresa de hosting que se ocupe de estas cosas.

No conozco imunify360 pero seguro es bueno aunque el usuario medio de internet no creo que sepa instalarlo y configurarlo en un servidor propio.

Gracias por el comentario!

Nosotros (proveedor con infraestructura propia en datacenter, no digo la empresa para no hacer publicidad) lo usamos con nuestros clientes, y es de lo mejorcito en firewall, detección de intrusiones, protección de la cuenta, detección de malware… de hecho como hagas cosas «raras» que las pueda asociar a una injección, o uso de alguna vulneración del propio CMS te saca una captcha de buenas a primeras y como no la cubras o lo hagas bien, te mete un bloqueo. Cloudlinux es un estandar en el mundo del hosting, y el Imunify que es de la misma gente, en breve será otro estandar porque supera con creces a todos los del mercado. pd: tb supera en precio, pero merece la pena. Con esto no digo que todo lo que pones este mal, sino que la parte de la selección de hosting debería buscar el cliente empresas que ofrezcan cloudlinux e Imunify en todos sus servicios (hosting, resellers…).

Hace poco no pude loguearme en mi página. Ticket al hosting y responden que había sido hackeada y habían prohibido el acceso, aunque seguía operativa. Dijeron que me avisaron por email pero no recibí nada. Sin más explicaciones. Empiezo a investigar, uso Sucuri y todo verde. Busco archivos modificados y cualquier indicio que sugiera un hackeo, pero no encuentro nada.

Después de varias comunicaciones con el hosting, resulta que no la hackearon sino que tuvo un ataque de fuerza bruta que comprometió al servidor y prohibieron el acceso. Comprobaron que el email de notificación sobre el suceso no llegó a ser enviado, y… una disculpa por el «malentendido».

Cuando ya puedo acceder, actualizo todo, borro plugins sin usar, instalo AIO WP Security and Firewall, captcha en el login de acceso y cambio todas las contraseñas.

Conclusión: cambiaré de hosting en cuanto caduque mi periodo de contratación porque la atención fue un «búscate la vida» y mantendré más actualizado el software.

Gracias por el artículo y la presentación de los servicios que ofreces; es para guardarlo para cuando genere el suficiente dinero y merezca la pena contratarlos.

Un saludo.

Hola Víctor,

Mala pata en tu caso. Te hicieron perder mucho tiempo pero imagino que bloquearon hasta saber la causa. Tus actuaciones posteriores también fueron adecuadas.

Sigo pensando que el hosting es importante. Aún así, el hosting llega hasta donde llega. No podemos pedirle al hosting que nos hagan mantenimientos y cambios (que no es tu caso).

Abrazos

Madre mia me ha venido como santo al cielo este post, no sé si será sincronicidad o que leches pero llevo meses pensando que le pasa algo raro a mi web para colmo la clono y me pasaba lo mismo. De echo lei el post por encima sin prestar atención pensando «esto no es para mi » y de repente se me encendio la luz sentado. Será que tengo la web hackeada? volvi de nuevo a tu post, empeze a leer con mas detenimiento y dije Bingo. El dichoso plugin de CoinHive que instale hace meses de ahi viene. El caso es que clone la plantilla a un dominio nuevo y pensando pensando. Bueno para no enrollarme mas me voy a ponerme en contacto con iberzal. Y un millon de muchas Gracias Javier por compartir a mi me has ayudado pero a lo grande.Por cierto con eliminar el plugin soluciono el problema? Gracias de Nuevo.

Hola Sergio,

Celebro que te haya valido el post 🙂 Es que ese plugin… es mejor no instalarlo. Hablamos si quieres por email! Gracias!

Abrazos

Hola, muy bueno el post. Solo comentar que las letras que aparecen en las capturas son japonesas:)

Saludos Iñaky y Javy, esto del hackeo es algo molesto, fue lo que me obligó a cambiar de Hosting ya que el anterior no quiso hacer nada ante mi queja de que mi WordPress y mi web duraban como 29 segundos para cargar y para hacer cualquier cambio era como un suero de miel de abeja, que buenos que existen profesionales como Iñaki que logran lidiar con estos hackeos.

Hola Johan,

Efectivamente, como he insistido tener un buen hosting es fundamental si pretendes tener una web seria. No obstante, sí te digo que en el caso de que la web se ralentice el hosting no podrá ayudarte. Puede ser debido a un hackeo o a necesidad de optimizarla. En ese caso, creo que el hosting no puede ayudarte (ni ese ni ninguno). De hecho, nosotros colaboramos con algunas empresas de hostings. Cuando ellos ya no llegan hasta lo que necesita el cliente, ahí entramos nosotros.

No sé tu caso en concreto pero esto es también algo que debemos tener claro. El hosting se ocupa del servidor y puede «aconsejarte» sobre cuestiones de tu web pero no puede arreglar desaguisados o pérdidas de velocidad aisladas. 🙂

Abrazos

Una información muy útil, un gran articulo. Luego me haré un estudio de este post que nunca se sabe…Muchas gracias chicos

hay que tener muchísimo cuidado con los hackers, lo curioso es que en el 90% de las ocasiones o son chinos o rusos y encima lo que me revienta que que realizan ataques aleatorios a webs, es decir les da igual que seas grande pequeño que tengas un blog de ayuda o una web de ventas atacan todo

hace poco a un cliente mio le atacaron los rusos a traves del formularo de contacto, tenia captcha de Google pero se lo saltaban facilmente, consegui pararlos (por el momento) con un segundo captcha que decia escribe la frase transformndo numeros en letras por ejemplo: p0r 3j3mp10, al ser rusos les cuesta más saber que letra va en cada sitio y no lo pueden programar en un robot

Como tantas cosas en la vida, el minimizar las consecuencias de hackeos de una web en WordPress pasa por la prevención. Yo pude recuperarme de un código de minado que inyectaron en mi web gracias a esta preparación.

Son básicamente 3 cosas:

1- ten una copia de seguridad actualizada.

2-Instala un plugin o dos de seguridad: yo combino Sucuri con Wordfence

3- Mantén actualizada toda la web: versión de WordPress, Themes y plugins.

Pero, sobre todo, el disponer de una copia de seguridad actualizada y en otro hosting es lo que permite dormir mejor antes este riesgo. Yo uso UpdraftPlus para efectuar la copia automáticamente ca semana y Dropbox para guardarla.

Un saludo

Como bien has comentado, la calidad del hosting resulta fundamental a la hora de evitar este tipo de ataques; eso sí, lo mejor para evitar este tipo de ataques (o por lo menos solucionarlos cuanto antes) es una monitorización integral y constante de nuestra web.

Madre mía… me pego un tiro.

Muchas gracias por el post.

Rayos, ahora tengo miedo de wordpress. Yo utilizaba html5 y php puro con frameworks como laravel, pero wordpress me hace la vida mas simple, sin embargo no podré dormir tranquilo. Supongo que mejor sigo con lo profesional y al diablo con wordpress.

Gracias por el aporte, información de interés y gran valor para intentar no caer en lo mismo. Saludos!

Después de leer el artículo, tengo claro que una de mis webs de afiliados esta infectada porque de vez en cuando aparecen páginas que yo no he creado.

Estas páginas enlazan a otros sitios web que nada tienen que ver con la temática de la web.

Ahora mismo voy a instalar los plugins que comentas en todas mis webs.

También recomiendo instalar el plugin WPS Hide Login. Lo que hace este plugin es cambiar la url de acceso a WP «https://tu-sitio-web/wp-admin» a una url personalizada por ti, de esta manera también evitaremos ataques.

Es increíble ver como el trabajo que te tomó para posicionar el sitio puede perderse por unos malandrines. Gracias por compartir tu experiencia y consejos para evitar que esto nos pueda suceder.

Bueno, siendo diferir en cuanto a la seguridad de WP. Lo estuve utilizando durante cuatro años y no era la panacea de la seguridad, a no ser que dediques mucho tiempo a ello. Actualmente utilizo Joomla!, que es algo más seguro, pero tampoco para tirar cohetes. La cuestión es simple, hay que actualizar, sí, pero también -es un consejo-, aprovechar las muchas y variadas herramientas que tienes en tu hosting.

Sí, es tedioso y aburrido, puedes estar semanas estudiando, pero merece la pena configurar bien tu CMS y tu hosting.

Yo también sufrí un hackeo hace unos meses, menos rotundo que el del autor de este artículo, pero logré eliminar el malware y no me afectó al posicionamiento, eso sí, lo pillé muy rápido.

Gracias por el artículo y saludos.

Hola amigo

muy buen experiencia siempre hay que actualizar los plugins , wordpress y las templates , el alojador influye bastante pero tambien hay que decirlo que la proteccion inicia con buenas practicas de seguridad de los usuarios como contraseñas de seguridad alta en admin , en base de datos del usuario con , copias de seguridad propias , y eliminar lo que no se usa en nuestra experiencia las fallas de seguridad mas fuertes son con plugins obsoletos o templates desactualizadas

un abrazo desde Mexico gracias por el espacio 🙂

saludos

Hola, muy bueno post, a mi hace 5 años me hackearon un sitio que tenia con wordpress con mas de 120 entradas, la verdad si me dolio, porque lo perdi todo el contenido, desde ahi uso plugins de wordpress de seguridad y ya no me ha vuelto pasar, pero nunca esta demás estar siempre actualizado así que seguire tus consejos para mis sitios

Gracias!